Conteúdo

Confirmar suspeitas de hacking é o primeiro passo

Em muitas ocasiões podemos receber e-mails que de algum tipo tentam assumir nossa conta de algum serviço já abusando do sistema de recuperação de senhas dos diversos serviços que utilizamos diariamente, ou por tentativa e erro de senhas que podem ter sido vazadas pela rede.

Em qualquer um dos casos, este é um problema de segurança, pois é possível que em alguma ocasião eles consigam obter os dados de nossa conta e a segurança de nossa vida online seja comprometida, que inclui detalhes tão importantes quanto nossas finanças ou até mesmo serviços online de nosso trabalho agora que o teletrabalho foi e é tão importante nas nossas vidas.

Por isso, se suspeitarmos que nossa conta de e-mail possa estar envolvida em algum tipo de vazamento após observar um aumento dessas tentativas, devemos agir de acordo, para o que é importante começar por saber quais de nossos dados foram vazados e Onde. É aí que entra o Have I Been Pwned e seu importante trabalho de informar os usuários.

Fui Pwned não resolverá nossos problemas, mas os identificará

Eu fui Pwned é uma ferramenta que não fará milagres para nós. Ele não alterará as senhas afetadas, não nos informará quais serviços podem ter sido comprometidos, e não fará nada para nos salvar de problemas futuros, isso depende de nós.

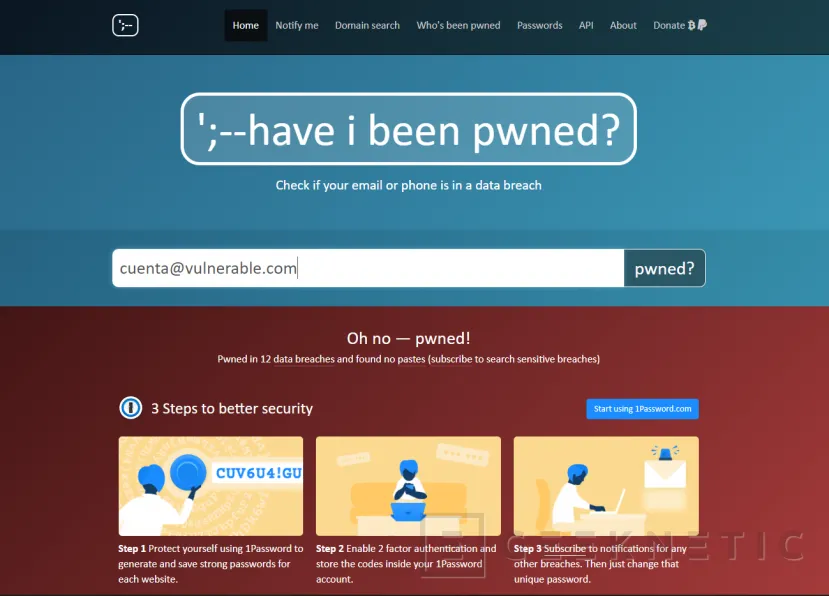

O que ele nos dirá são informações muito valiosas, e é que assim que colocarmos nosso endereço de e-mail no site, seremos informados se alguma das centenas de vazamentos que ocorrem em todo o mundo contém os dados inseridos, importante distinguir em qual conta o problema ocorreu.

Isso é importante, pois a partir daqui podemos começar a trabalhar para resolver os problemas que surgem do vazamento em questão. Por exemplo, se soubermos que nossa conta de e-mail e senha vazaram por meio de um hack do Facebook, todos os serviços em que usamos a mesma senha – uma prática tão comum quanto perigosa – também estão em risco.

Isso também funciona com números de telefone, uma informação possivelmente mais importante para entender por que recebemos mensagens e chamadas de spam do que qualquer outra coisa, porque não que possamos fazer muito para evitá-lo, exceto bloquear números de telefone relacionados a essa prática após receber suas tentativas de contato, geralmente com números estrangeiros.

Como usar Eu fui Pwned

Usar o Have I Been Pwned é extremamente simples, pois basta acessar o serviço através deste link para o site deles, e coloque no campo de texto nosso endereço de e-mail ou nosso número de telefone algo que comparará os dados fornecidos com os bancos de dados de vazamentos que a web obteve ao longo do tempo e retornará um resultado dos bancos de dados em que aparecemos, se nossa conta foi comprometida.

Os resultados são ordenados por idade, mostrando-nos a origem da base de dados na qual os dados filtrados aparecem para garantir que podemos alterar a senha não apenas para esse serviço, mas de todos aqueles que compartilham dados, algo importante para evitar (ainda mais) hacks inesperados.

Aparecer em serviço não significa que estamos em perigo iminente.

Deve-se notar que, se nos deparamos com vazamentos antigos, é possível que já tenhamos alterado as senhas há muito tempo por pura diligência ou adotando um gerenciador de senhas independente que nos permite usar senhas mais seguras único e fácil de seguir para evitar uma cascata de problemas.

De qualquer forma, é sempre importante revisar esse tipo de dados de tempos em tempos, já que não são poucas as vezes em que ecoamos um vazamento maciço de dados pessoais de usuários que chegaram às mãos de invasores, e, portanto, constituem um risco de segurança.

Como regra geral, se entrarmos em Have I Been Pwned pela primeira vez e descobrirmos que nossos dados vazaram, o correto seria alterar os dados das contas afetadas ou até mesmo limpar contas de usuários em serviços que não utilizamos mais, enquanto se já formos usuários ocasionais do serviço, podemos “escapar” alterando as senhas que ainda precisam ser alteradas, colocando um limite para vários anos no passado, cerca de 3 ou 4 anos, já que os hackers costumam usar listas atualizadas.

A responsabilidade de ter senhas seguras é nossa.

No final das contas, existem duas maneiras pelas quais nossas contas de usuário podem ser comprometidas, por um lado, o uso de uma senha insegura e, por outro, o mau gerenciamento ou armazenamento delas. É por isso que, para o usuário, a única responsabilidade que temos é usar senhas seguras e sistemas de fator duplo para evitar facilitar a entrada de invasores externos.

Para isso, podemos até usar o gerador de senhas que o Google integra no Chrome, algo muito melhor do que casos como os que vimos recentemente, onde A AMD havia sofrido um vazamento de cerca de 450 GB de dados simplesmente por usar senhas extremamente básicas como “senha”, algo que pudesse ser encontrado em todos os níveis da empresa.

No entanto, nossa responsabilidade termina aí, pois muitos vazamentos de senhas ocorrem porque certas empresas não possuem boas políticas de segurança, o que as leva a que invasores externos consigam obter bancos de dados completos com os dados de acesso de milhões de usuários. algo sobre o qual não podemos fazer muito além de analisar proativamente o estado de nossas senhas.

Isso é algo que pode ser extremamente tedioso, por isso podemos agradecer a serviços como Have I Been Pwned por sua existência, o que facilita a obtenção de informações sobre se nossas contas foram filtradas, embora a principal fonte de informação em um mundo ideal devessem ser as empresas que deveriam alertar seus usuários assim que descobrirem acesso impróprio aos seus servidores, especialmente se os dados tiverem sido exfiltrados de uma forma ou de outra.